如何利用AI制作ppt在现实中我们往往难以找到匹配我们主题的ppt模板,这篇文章的目的就是为了解决部分烦恼

先打开deepseek或者chatgpt等高智商的ai,输入下列模板

1帮我写一份ppt,大致内容是……,第一页内容是介绍……,第二页是介绍……,第四页介绍……,以markdown格式输出

然后再把ai输出的markdown文本复制,打开kimi或者qwen,把模板丢进去,然后按照自...

CTFshow-_Web应用安全与防护-反弹shell构造题目

思路题目提示输入whoami可以看到显示执行成功,再尝试输入phpinfo(),可以看到不管输入什么都会显示执行成功,但是不会返回输出的结果

待续……09/11

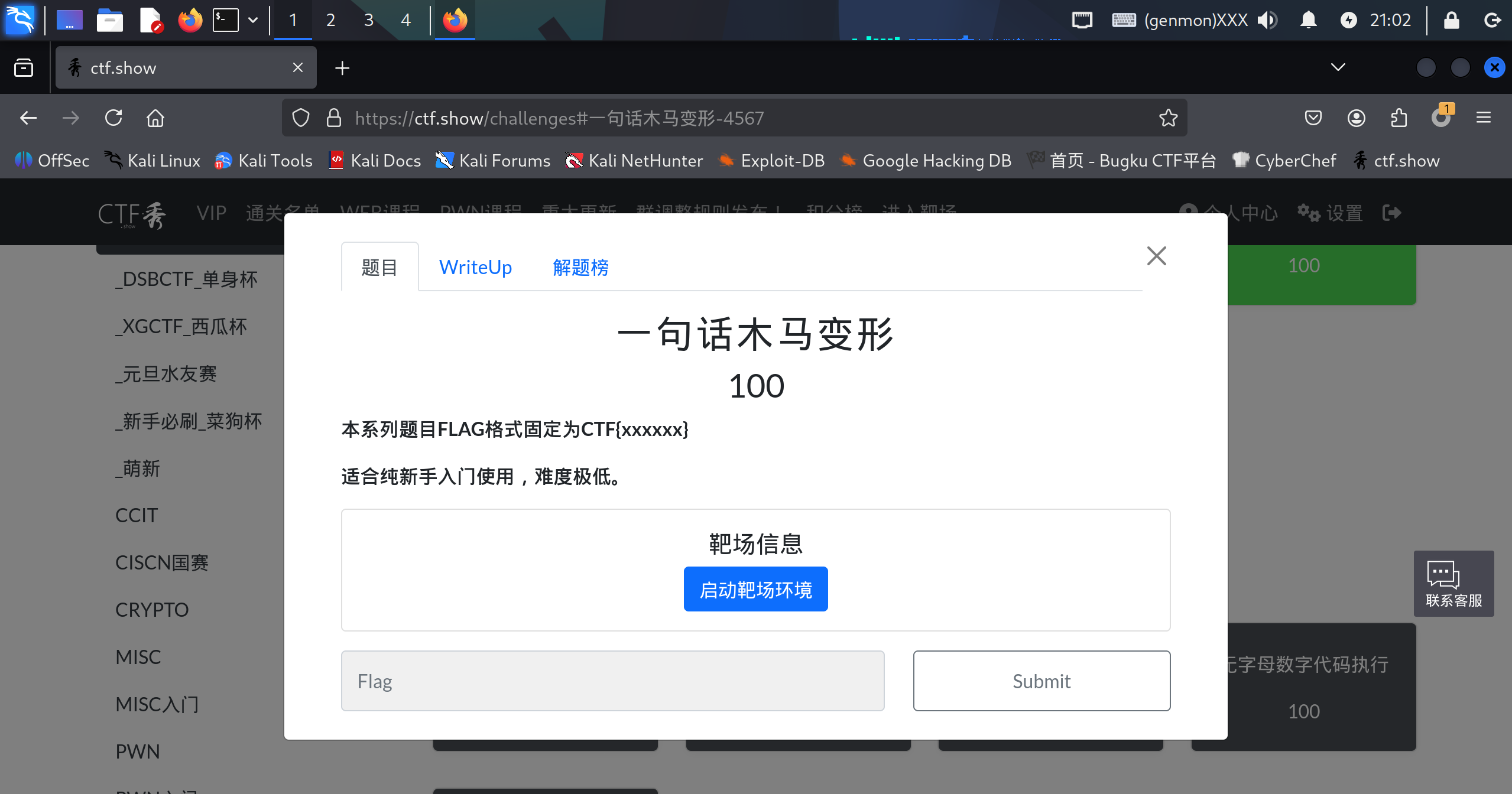

CTFshow-_Web应用安全与防护-一句话木马变形题目

思路看到是个php代码执行器,先按照框内提示输入,但是题目只允许使用字母、数字、下划线、括号和分号

此时打开f12可以发现,单引号被"替代了

那输入phpinfo();发现能执行,看来源代码大概是使用eval(_POST())之类的语句,尝试输入system(ls);,发现了flag.php分拣

尝试使用sy...

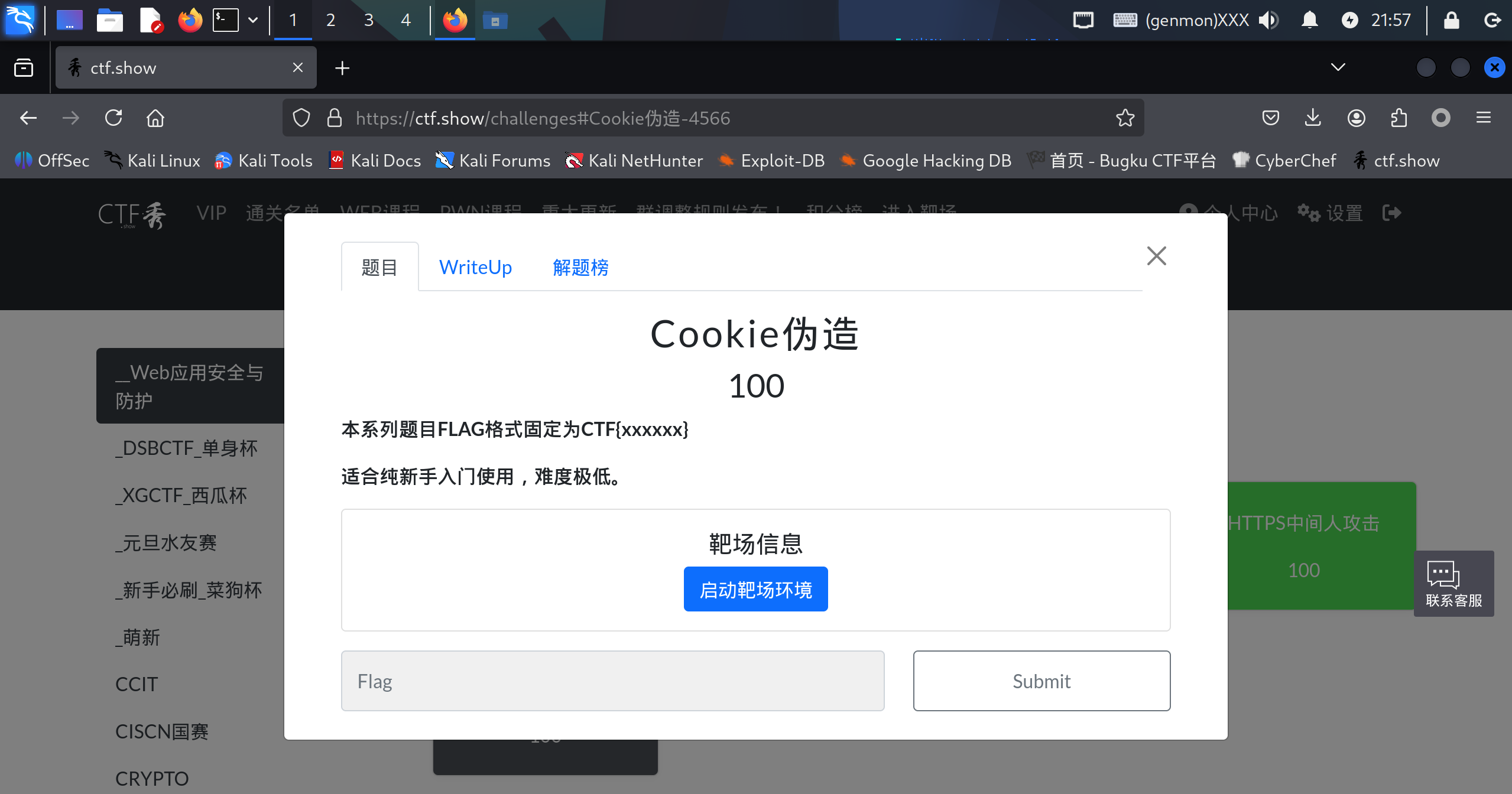

CTFshow-_Web应用安全与防护-Cookie伪造题目

思路先看f12,什么都没发现,那就拿burpsuite爆破一下密码,发现是弱密码guest,但是登录显示用户是guest

在f12的cookie中把role中的guest改成admin然后刷新就可以获得flag了

Flag1CTF{cookie_injection_is_fun}

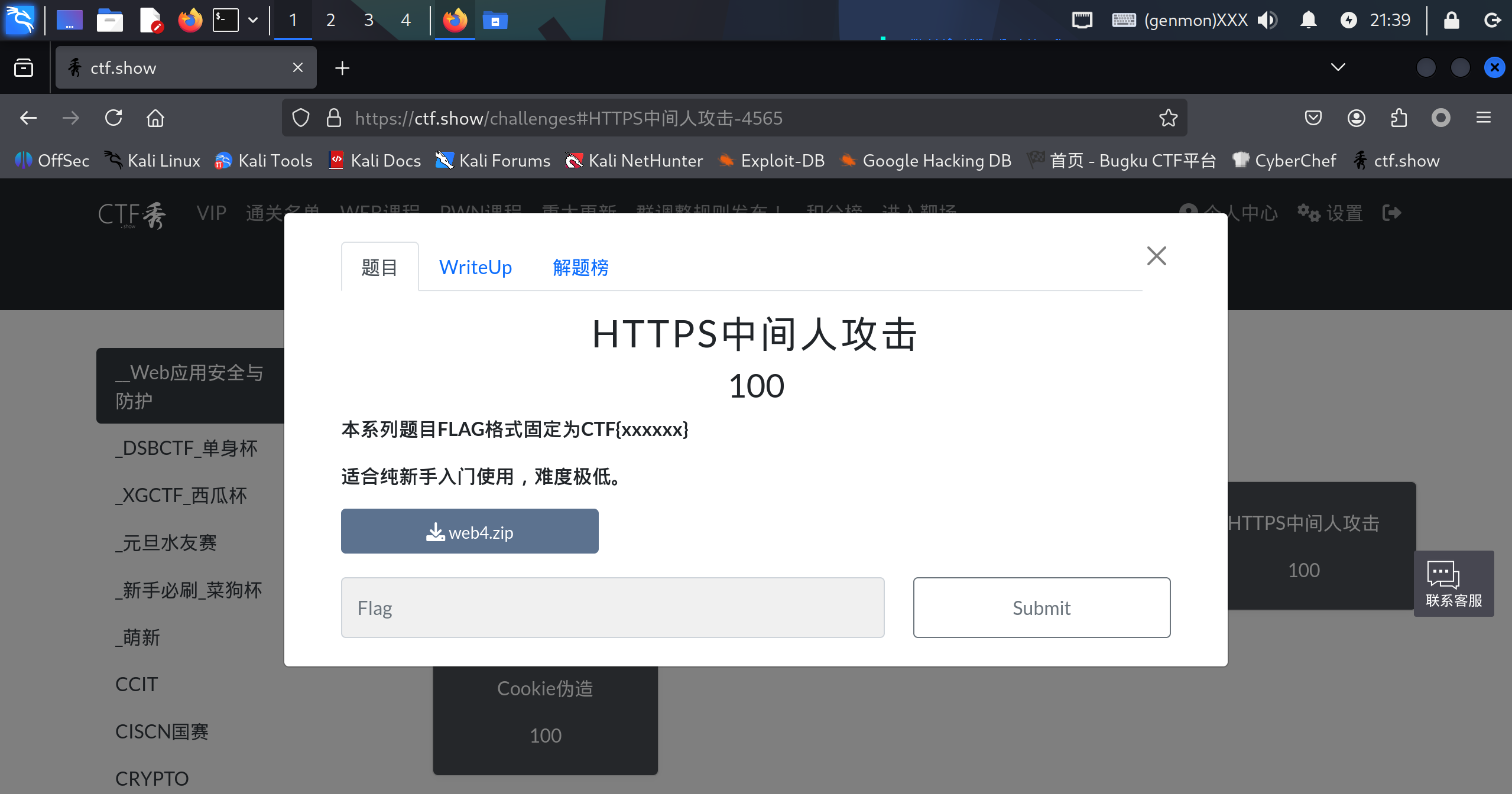

CTFshow-_Web应用安全与防护-HTTPS中间人攻击题目

思路可以先看看参考资料

用wireshark打开发现数据都是加密的,但是我们已经获得了SSL/TLS密钥,可以直接解密数据包在首选项的Protocols配置TLS密钥,发现多了两条数据

追踪HTTP流就可以发现flag

Flag1CTF{https_secret_data}

CTFshow-_Web应用安全与防护-Base64多层嵌套解码题目

思路打开f12,发现密码被操作了很多次

12345678910111213 <script> document.getElementById('loginForm').addEventListener('submit', function(e) {...

CTFshow-_Web应用安全与防护-HTTP头注入题目

思路打开f12可以看到,和上一题的差不多,不过多了个check.php

暂时先不管,输入和上题一样的password试试,发现需要专门的浏览器登录

结合题目,这下大致是清楚了,使用hackbar修改请求头就可以了

Flag1CTF{user_agent_inject_success}

CTFshow-_Web应用安全与防护-Base64编码隐藏题目

思路打开f12看源代码,发现一串脚本

简单审计一下就可以发现他已经规定了密码是什么,结合题目就可以把这串base64解密然后获得密码

Flag1CTF{easy_base64}

BugKu-WEB-file_get_contents题目

思路打开网页看到php代码,先打开f12看了一遍发现没什么问题,再开始代码审计

123456789101112131415<?phpextract($_GET);if (!empty($ac)){$f = trim(file_get_contents($fn));if ($ac === $f){echo &...

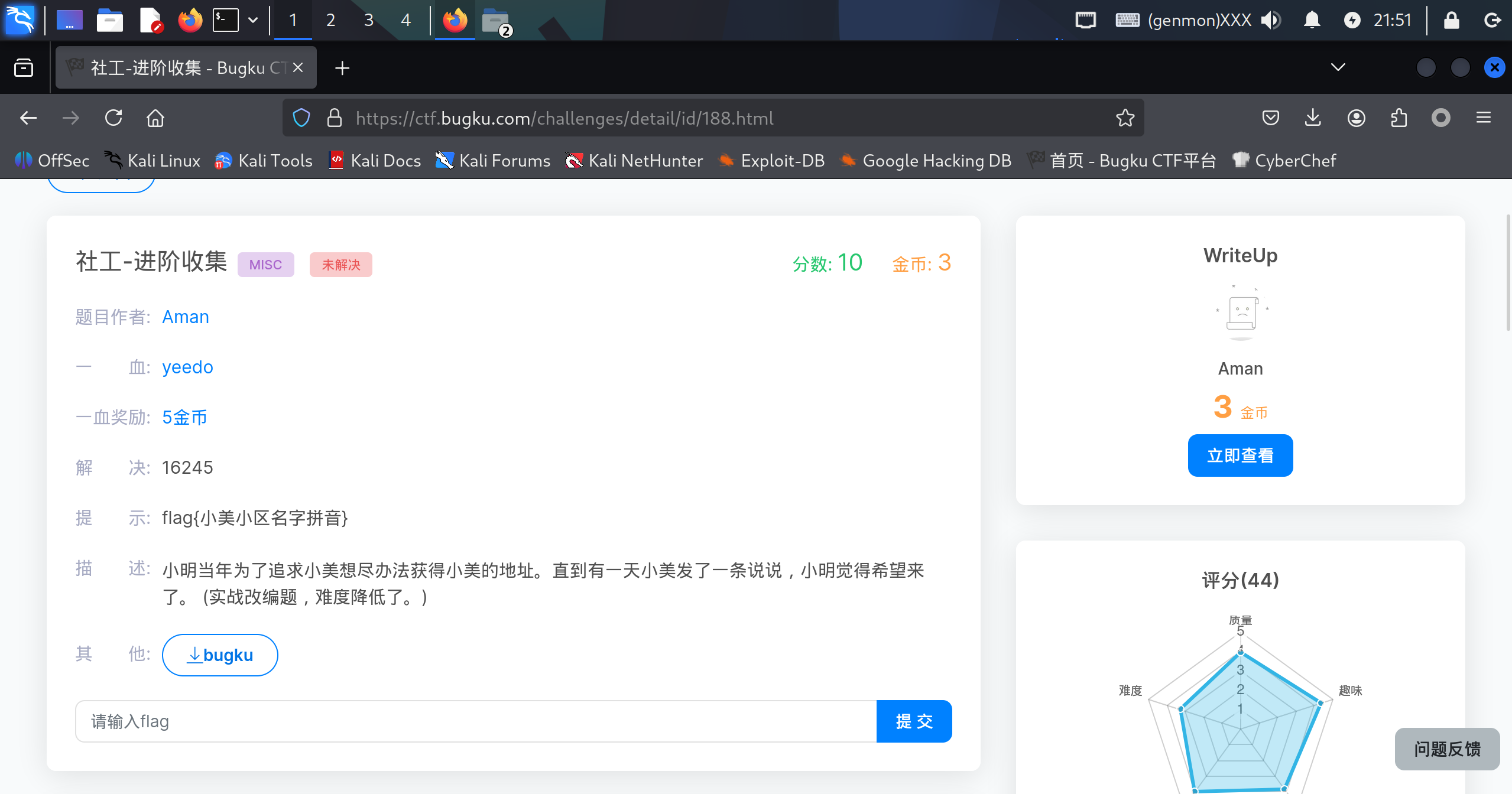

BugKu-MISC-社工-进阶收集思路

哈哈终于遇到了我最喜欢的社工题

原图如下

可以确定的是,全国没有很多城市有地铁站,可以进一步缩小范围

查询地铁信息网站:https://www.ip138.com/ditie/

1北京、上海、广州、深圳、香港、南京、长沙、成都、重庆、天津、沈阳、杭州、武汉、苏州、大连、长春、西安、昆明、佛山、郑州、宁波、无锡、哈尔滨、台北、高雄

港澳台...